Durch Remote Work und Cloud Services hat sich die Angriffsfläche von Unternehmen erheblich vergrößert – sie können Anwender, Daten und Systeme nicht mehr hinter der klassischen Perimeter-Security verstecken. Damit wächst das Risiko erfolgreicher Attacken, zumal Cyberkriminelle die verteilten Infrastrukturen gezielt ins Visier nehmen und sich äußerst komplexer Angriffsmethoden bedienen. Unternehmen benötigen daher Konzepte und Lösungen, die ihnen helfen, Schäden durch Cyber-Attacken zu minimieren und handlungsfähig zu bleiben, doch genau das fällt ihnen schwer: Dem aktuellen Global Data Protection Index (GDPI) von Dell Technologies zufolge fürchten 67 Prozent, ihre Data Protection sei nicht ausreichend, um mit der Bedrohung durch Ransomware und andere Malware fertigzuwerden. 63 Prozent sind nicht überzeugt, alle geschäftskritischen Daten nach einer schwerwiegenden Attacke wiederherstellen zu können.

Zero Trust minimiert Risiken

Zero Trust ist ein Sicherheitskonzept, das nach dem Prinzip „Vertrauen ist gut, Kontrolle ist besser“ auf eine Verifizierung aller Zugriffe setzt. Statt einem Benutzer nur deshalb zu vertrauen, weil er sich schon einmal an einem System authentifiziert hat, werden alle Zugriffsanfragen konsequent überprüft. Dadurch kann ganz individuell entschieden werden, ob ein Zugriff durch den jeweiligen Benutzer auf das gewünschte System zum aktuellen Zeitpunkt gewährt oder abgelehnt wird. Im Zusammenspiel mit einer restriktiveren Rechtevergabe schränkt das den Handlungsspielraum von Cyberkriminellen massiv ein. Selbst wenn es ihnen gelingt, Benutzeraccounts zu übernehmen oder Systeme zu infiltrieren, können sie sich mangels Rechten nicht weiter innerhalb der Infrastruktur ausbreiten.

Smarte Tools ermöglichen Echtzeit-Reaktionen

Moderne Security-Tools bieten einen mehrschichtigen Schutz, weil sie verschiedene Erkennungsmechanismen miteinander kombinieren. Sie führen beispielsweise automatische Integritätschecks durch, um Manipulationen an Daten zu entdecken, und nutzen Künstliche Intelligenz, um ungewöhnliches und von historischen Zugriffsmustern abweichendes Benutzerverhalten aufzuspüren. In solchen Fällen können sie automatisch Gegenmaßnahmen einleiten und dadurch größere Schäden verhindern. Zu den möglichen Echtzeit-Reaktionen zählen das Stoppen der betreffenden Aktivitäten und das Isolieren der betroffenen Systeme. Auch Datensicherungen und Replikationen lassen sich anhalten, um zu verhindern, dass manipulierte oder infizierte Dateien in einem Backup oder auf anderen Systemen landen.

Fünf Tipps für mehr Cyber-Resilienz im Unternehmen

- Fünf Tipps für mehr Cyber-Resilienz im Unternehmen (203.3 KB, PDF)

Standards und APIs verhindern den Lock-in

Auf den Ausfall eines einzelnen Systems sind Unternehmen meist gut vorbereitet, doch sie brauchen auch Strategien, um sich gegen Cyber-Attacken zu wappnen, die mehrere Systeme oder ein ganzes Rechenzentrum betreffen. Schließlich macht eine Ransomware in der Regel nicht nach einem Server halt, sondern versucht möglichst viele Daten zu verschlüsseln. Moderne Lösungen für Data Protection, die Daten zuverlässig sichern und beispielsweise zu anderen Standorten oder in die Cloud replizieren, helfen, den Geschäftsbetrieb im Ernstfall ohne größere Unterbrechungen fortzusetzen. Das gelingt allerdings nur mit Plattformen und Anwendungen, die durch die Unterstützung offener Standards und Schnittstellen eine reibungslose Migration von Workloads erlauben. Andernfalls drohen unliebsame Überraschungen, wenn Daten in Silos feststecken und sich nicht zuverlässig sichern oder wiederherstellen lassen.

Isolierte Datentresore schützen die wertvollsten Daten

Da Cyberkriminelle inzwischen gezielt Datensicherungen unbrauchbar machen, benötigen Unternehmen einen sicheren Aufbewahrungsort für geschäftskritische Daten wie Forschungsergebnisse oder Konstruktionszeichnungen. In einem Cyber Recovery Vault, der durch ein betriebliches Air Gap vom Rest der Infrastruktur getrennt und nur mit gesonderten Zugangsdaten sowie Multifaktor-Authentifizierung zugänglich ist, sind die Datenschätze allen unbefugten Zugriffen entzogen. Werden die Originaldaten durch eine Attacke kompromittiert oder verschlüsselt, lassen sie sich aus dem Vault schnell und zuverlässig wiederherstellen.

Konsolidierung verbessert die Data Protection

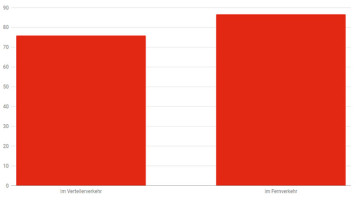

Oft haben Unternehmen für bestimmte Systeme und Anwendungen spezielle Data-Protection-Lösungen von verschiedenen Anbietern angeschafft. Dadurch ist ein komplexes Geflecht aus Tools entstanden, das den IT-Teams viel Arbeit macht und fehleranfällig ist. Im Ernstfall verzögert oder verhindert es die Wiederherstellung, sodass Ausfallzeiten und Kosten steigen. Laut dem GDPI von Dell Technologies haben Unternehmen, die auf die Lösungen mehrerer Anbieter setzen, häufiger mit Datenverlusten, Downtimes oder zeitweise nicht verfügbaren Daten zu kämpfen als Unternehmen, die auf nur einen Anbieter vertrauen. Die Konsolidierung der für Data Protection genutzten Tools ist daher ein wichtiger Schritt zu einem höheren Schutzniveau und mehr Cyber-Resilienz.

"Unternehmen brauchen Cyber-Resilienz, um Angriffe frühzeitig zu erkennen, wirksame Gegenmaßnahmen einzuleiten und sich schnell von den Auswirkungen zu erholen."

Alexander Gaiswinkler, Presales Manager Corporate and Public for Data Protection Solutions bei Dell Technologies in Deutschland

Das könnte Sie auch interessieren

>> Cyberkriminalität: Erhöhte Bedrohungslage

>> Spedition und Logistik im Visier von Cyberangriffen

>> Transport-Trainer: Sind Sie geschützt vor Phishing-Angriffen?